A utilização de inteligência artificial para falsificar vozes e imagens está se tornando uma preocupação crescente para empresas brasileiras. Dados do Identity Fraud Report 2025–2026 revelam um aumento alarmante nos ataques cibernéticos, com um crescimento de 126% no Brasil em 2025.

CONTINUA DEPOIS DA PUBLICIDADE

Esses ataques têm como principal alvo a invasão de redes corporativas, utilizando tecnologias de inteligência artificial para obter acesso aos sistemas internos das empresas.

Como os Ataques São Realizados

Os criminosos exploram vulnerabilidades através de engenharia social e da obtenção de credenciais legítimas. Isso permite que eles se infiltrem nos sistemas internos, simulando a identidade de autoridades, como funcionários do governo dos Estados Unidos, utilizando voz sintética para induzir funcionários a compartilhar informações confidenciais.

LEIA TAMBÉM!

Essa abordagem explora a confiança nas comunicações digitais, atuando antes mesmo que os sistemas de segurança tradicionais sejam ativados.

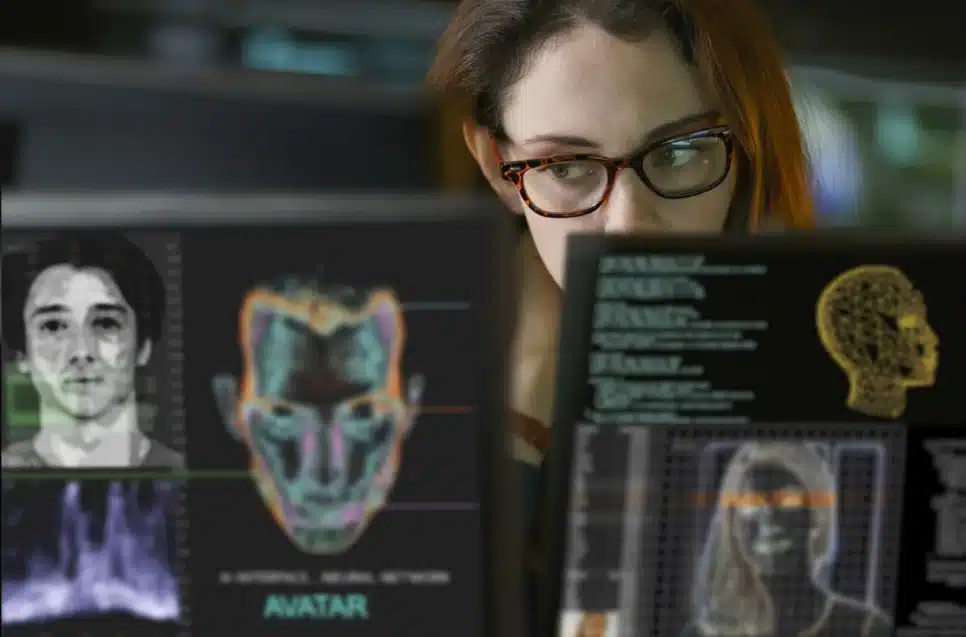

O Impacto dos Deepfakes

Deepfakes, ou falsificações de áudio e vídeo, têm sido utilizados para simular chamadas de executivos, equipes de TI e fornecedores. Isso permite que os invasores obtenham acesso válido aos sistemas, pois o sistema considera a solicitação legítima.

A partir daí, a movimentação dentro da rede corporativa ocorre sem gerar alertas, ampliando o impacto do ataque e dificultando a identificação da ameaça.

CONTINUA DEPOIS DA PUBLICIDADE

Estratégias de Resposta e Proteção

Para combater essa ameaça, as empresas estão reforçando suas estratégias de proteção de identidade, adotando soluções que combinam autenticação multifator adaptativa, validação contextual e análise de comportamento. Essas ferramentas permitem identificar tentativas de acesso fora do padrão, mesmo quando as credenciais utilizadas são legítimas, reduzindo significativamente o risco de invasões baseadas em engenharia social.

Além disso, o monitoramento contínuo e a resposta rápida a incidentes são cruciais.

Visibilidade e Controle Contínuo

A integração de sistemas de monitoramento, visibilidade de acessos e protocolos claros de resposta permitem bloquear sessões suspeitas, revisar permissões em tempo real e limitar a movimentação lateral dentro da rede. Programas de conscientização também desempenham um papel importante, educando os colaboradores sobre como identificar abordagens suspeitas e seguir fluxos de verificação antes de autorizar acessos ou processos sensíveis.

Como ressalta João Neto, CRO da Unentel, “O deepfake transformou a confiança em vetor de ataque. A proteção das redes corporativas passa por identidade, visibilidade e controle contínuo sobre quem acessa o quê, quando e de onde”.